Хакери перенаправляють користувачів до Terminal, щоб обійти Gatekeeper в macOS Sequoia

Можливо, вперше після випуску macOS Sequoia дослідники кібербезпеки виявили новий вектор атаки, який обходить звичне «клацніть правою кнопкою миші, відкрийте» на користь чогось досить незвичайного. Згідно з нещодавнім відкриттям, оприлюдненим у соціальних мережах , цей новий метод полягає в тому, що користувачі обманним шляхом змушують перетягувати шкідливий код (через файл .txt) безпосередньо в термінал.

З виходом macOS Sequoia компанія Apple зробила проактивний крок для запобігання запуску шкідливого ПЗ на комп’ютерах користувачів. Тепер користувачі Sequoia більше не можуть використовувати команду “control-click” для того, щоб обійти Gatekeeper і відкрити програмне забезпечення, яке не підписане або не пройшло нотаризацію Apple, без необхідності зайти в Налаштування, потім у розділ Конфіденційність, щоб “переглянути інформацію про безпеку” перед тим, як запустити програму. Ці додаткові кроки покликані інформувати користувача про те, що він збирається встановити на диск, і, ідеально, змусити його задуматися.

Звичайно, це кидає ключ до операцій зловмисників (кіберзлочинців), які процвітають, обманюючи користувачів клацнути правою кнопкою миші та натиснути «відкрити», щоб скористатися будь-якою легітимною програмою, яку, на їхню думку, вони встановили. Я припускаю, що чим більше користувачів продовжують застосовувати Sequoia, тим менше страт відбувається на машинах, а отже, тим менше вони заробляють на виснаженні крипто-гаманців на Mac і так далі.

Зараз зафіксовано один із перших випадків, коли кіберзлочинці розвивають свою тактику, щоб обійти останню зміну Gatekeeper у macOS Sequioa. Цей окремий зразок нового інформаційного викрадача отримав назву Cosmical_setup і відстежується як афілійований з Amos.

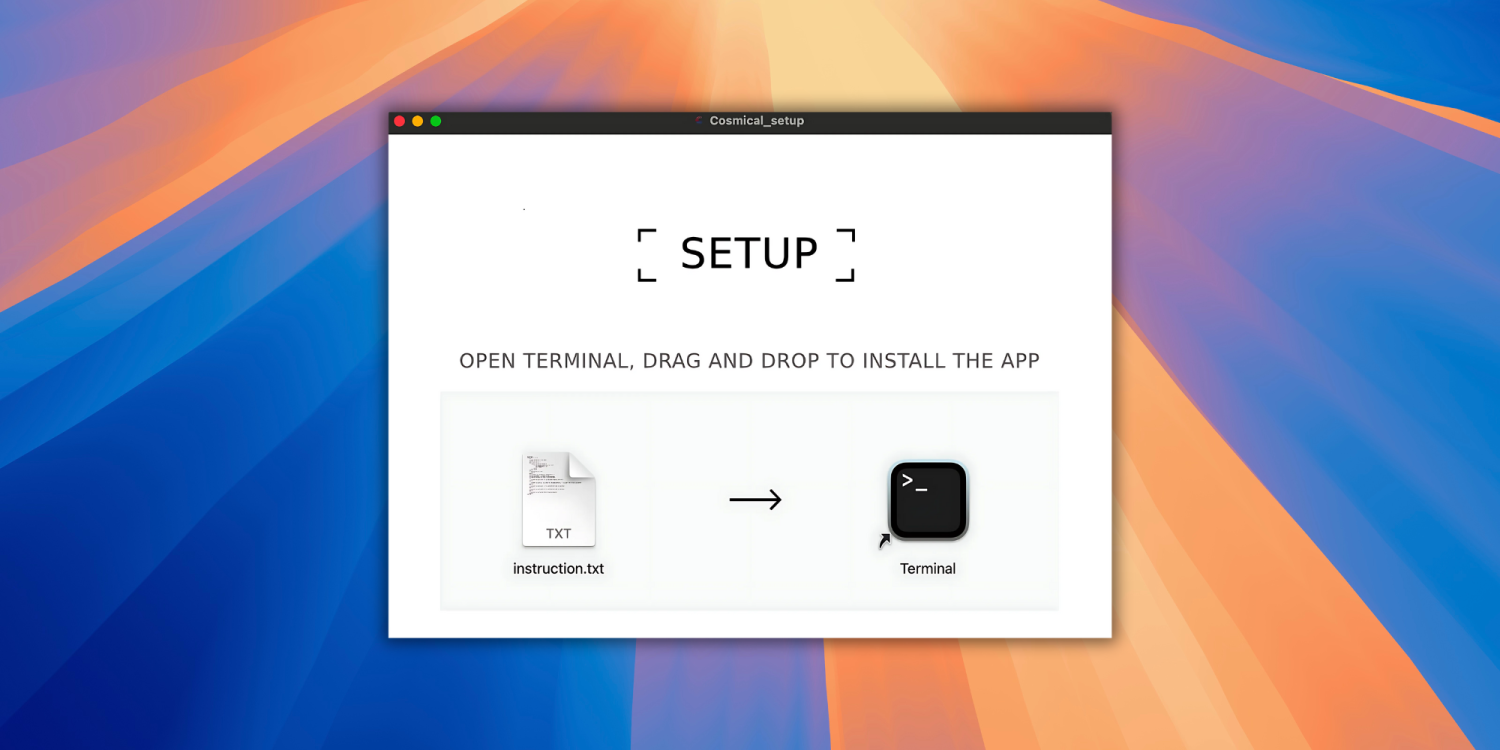

Ось як це працює:

- Зловмисник доставляє жертві файл образу диска (DMG).

- Жертві пропонується відкрити програму «Термінал», і замість клацання правою кнопкою миші для встановлення її просять перетягнути файл «.txt» безпосередньо у вікно терміналу.

- Здавалося б, нешкідливий файл «.txt» насправді є шкідливим сценарієм Bash. Після опускання в термінал він запускає виконання osascript, який потім виконує команди AppleScript.

Цей підхід є тривіальнішим для таких людей, як мої дідусь і бабуся, щоб зробити його замість простого клацання правою кнопкою миші. Нам доведеться почекати й подивитися, чи зловмисники дотримаються цього, чи це лише одноразове тестування шкідливого програмного продукту. Загалом я використовую своїх бабусь і дідусів для масштабування більшості шкідливих програм, і це не проходить. Молодець, Apple.